„Patriotyczna” gra online z nagrodami w kryptowalutach – takimi ogłoszeniami prorosyjska grupa hakerska NoName057(16) rekrutuje nowych uczestników ataków DDoS na strony rządowe w całej Europie. Latem 2025 roku Europol przeprowadził operację Eastwood z udziałem 12 państw, próbując zlikwidować tę grupę. Jednak dane przeanalizowane przez Vot Tak z pomocą ekspertów z RKS.Global pokazują, że po tej operacji aktywność hakerów tylko wzrosła. Kim są NoName057(16), jakie mają powiązania z Kremlem i dlaczego nawet europejskie służby nie potrafią poradzić sobie z prorosyjską grupą hakerską – czytaj w śledztwie Vot Tak.

Tekst opublikowany w ramach współpracy z portalem VotTak i TVP World.

Oryginał publikacji dostępny jest tutaj.

W listopadzie 2025 roku w lokalach wyborczych w Danii rozpoczęły się nietypowe przygotowania. W części regionów lokalne władze instalowały generatory prądu, drukowały papierowe listy wyborców, a nawet kupowały latarki turystyczne, aby oświetlać kabiny do głosowania na wypadek przerw w dostawie energii.

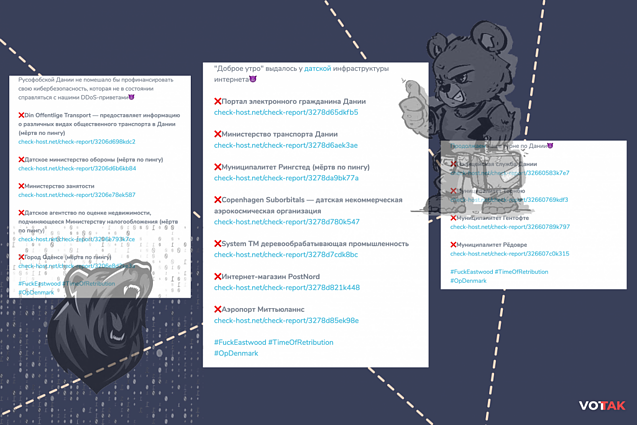

Powodem tych działań były fale zmasowanych cyberataków, w wyniku których przestały działać dziesiątki stron rządowych i prywatnych. Atakom poddano zasoby duńskiego rządu, kilku partii politycznych, administracji miejskich, samorządów, policji, przewoźników kolejowych, a także jednej firmy zbrojeniowej.

Odpowiedzialność za ataki wzięła na siebie prorosyjska grupa hakerska NoName057(16). Informacja, że nowym celem cyberprzestępców będzie Dania, pojawiła się na ich zamkniętym kanale osiem dni przed rozpoczęciem głosowania.

Hakerzy uzasadniali swój wybór tym, że duńscy politycy w trakcie kampanii wyborczej zwiększyli wsparcie dla Ukrainy.

Do wyłączeń prądu ostatecznie nie doszło – kampania przeciw duńskiemu internetowi ograniczyła się do ataków DDoS. W ich trakcie hakerzy sztucznie generują ogromny ruch kierowany na stronę internetową, która nie wytrzymuje obciążenia i przestaje działać. Takie zakłócenia nazywa się „odmową usługi” (denial-of-service).

Szkody wyrządzane przez ataki DDoS rzadko bywają nieodwracalne. Specjaliści przywracają dostęp do strony, oczyszczając i przekierowując ruch, jednak może to zająć od kilku godzin do kilku dni.

Tak było również w Danii – grupie nie udało się zakłócić przeprowadzenia wyborów, a działanie większości „powalonych” zasobów szybko przywrócono. Mimo to aktywność NoName057(16) wywołała poważny rezonans.

W grudniu 2025 roku duńska Służba Wywiadu Wojskowego opublikowała oficjalne oświadczenie, w którym potwierdziła, że za atakami na kraj podczas wyborów samorządowych stoi grupa NoName057(16). Według duńskich służb specjalnych stoją za nią rosyjskie władze.

„Państwo rosyjskie wykorzystuje tę grupę jako narzędzie swojej wojny hybrydowej przeciw Zachodowi. Celem jest tworzenie niestabilności w państwach będących celem ataków oraz karanie tych, które wspierają Ukrainę” – czytamy w oświadczeniu.

Grupa z ideologią

NoName057(16) dała o sobie znać w marcu 2022 roku – niecały miesiąc po rozpoczęciu pełnoskalowej inwazji Rosji na Ukrainę. Początkowo hakerzy, przedstawiający się jako prorosyjski cyberruch oporu, atakowali ukraińskie media i strony internetowe, lecz później rozszerzyli listę celów na całą Europę.

Celem Zachodu jest jedynie niekończąca się władza nad światem, a w konsekwencji jego ucisk. Musimy z tym walczyć! To my jesteśmy ruchem oporu! Siła tkwi w prawdzie – na tym stoimy!”.

Manifest NoName057(16).

Sam dokument wyjaśniający istotę i cele organizacji hakerskiej w dużej mierze powiela kremlowskie narracje. Twierdzi się w nim, że na Zachodzie „rośnie niezadowolenie rozsądnych obywateli innych państw”, których władze „lekceważą problemy własnych rodaków i wydają ogromne środki na sponsorowanie ukraińskich terrorystów”.

Stwierdza się także, że w tych krajach wprowadzono „totalną cenzurę”, która „nie pozwala pozytywnie wypowiadać się o Rosji”, a oficjalną ideologią Europy ma rzekomo być rusofobia, której towarzyszą „inne formy neonazizmu i rasizmu”.

Grupa deklaruje, że jej celem jest przeciwstawianie się tym „antyludzkim ideom” oraz obrona tradycyjnych wartości Rosji:

„Widmo nazizmu krąży po Europie. Ale zostanie pokonane. Nie może być inaczej! Oczywiste jest, że Zachód i jego ‘wartości’ budzą odrazę u każdego rozsądnego człowieka i patrioty swojej ojczyzny”.

Posty z listami zaatakowanych celów grupa publikuje na swoich kanałach w Telegramie. Najczęściej hakerzy przedstawiają swoje ataki jako zemstę na europejskich państwach za wsparcie Ukrainy. W innych przypadkach ataki są powiązane z ważnymi wydarzeniami w Europie.

I tak, w 2026 roku pretekstem do zmasowanych ataków były Igrzyska Olimpijskie w Mediolanie zaostrzenie konfliktu na Bliskim Wschodzie, a także doniesienia o nowych pakietach pomocy dla Ukrainy. Istotne jest to, że w konflikcie izraelsko-irańskim hakerzy zajęli to samo stanowisko, które rosyjska propaganda promuje w Rosji: atakowali izraelskie strony internetowe, przedstawiając to jako „solidarność z Iranem”. Na tej samej zasadzie w różnych okresach celami grupy stawały się także Stany Zjednoczone, Kanada i Tajwan.

NoName057(16) przeprowadza ataki codziennie, dzięki czemu regularnie trafia do rankingów globalnych cyberzagrożeń. Na przykład w cotygodniowych raportach serwisu monitorującego Hackmanac, oceniającego intensywność zagrożeń hakerskich na całym świecie, od końca października 2025 do połowy marca 2026 roku grupa 14 razy zajmowała pierwsze miejsce, a czterokrotnie była druga.

Poszukiwanie cyberprzestępców przez reklamy na Telegramie

Hakerzy przyciągają ludzi do swojej działalności za pomocą ogłoszeń publikowanych w tematycznych czatach i kanałach – głównie na zasobach poświęconych sposobom zarabiania w branży IT. Vot Tak znalazł dziesiątki reklamowych publikacji NoName057(16) na wyspecjalizowanych kanałach na Telegramie – wiele z nich zostało już usuniętych, ale nadal można je przeglądać za pomocą serwisu TGStat.

Autorzy takich ogłoszeń proponują dołączenie do grupy z dwóch powodów: możliwość zarobku dzięki „hakerskiej grze online” oraz „pomoc Rosji na froncie informacyjnym”. Czasami NoName057(16) obiecuje także nauczyć hakowania – od przeprowadzania ataków DDoS po włamania o różnym stopniu złożoności.

Sformułowania w ich postach reklamowych są odpowiednio dobrane: „przeprowadzaj ataki DDoS i zarabiaj na tym”, „łatwe pieniądze za hacking”, „darmowe szkolenie z wyłączania stron”, „chcesz pomóc Rosji na froncie informacyjnym i dostać za to nagrodę?”, „jeszcze nie słyszałeś o pierwszej hakerskiej grze online z nagrodami w kryptowalutach?” albo „jak nauczyć się ataków DDoS w 15 minut”.

Wszystkie takie publikacje prowadzą do zamkniętego czatu grupy, jednak nie wspominają o tym, że taka działalność podlega odpowiedzialności karnej – również według rosyjskiego prawa. Ataki DDoS mogą podpadać pod art. 273 rosyjskiego kodeksu karnego („Tworzenie, użycie i rozpowszechnianie złośliwego oprogramowania”), art. 274 („Naruszenie zasad eksploatacji informacji komputerowej”), a czasem także art. 272 („Nieuprawniony dostęp do informacji komputerowej”).

Twórcy projektu zapewniają jednak, że uczestnikom działającym z Rosji nic nie grozi. Hakerzy tłumaczą, że ich oprogramowanie rzekomo służy do testów obciążeniowych – sprawdzania odporności stron i usług na duży ruch – dlatego, ich zdaniem, rosyjskie organy ścigania nie będą interesować się działalnością grupy. Jeśli jednak użytkownik znajduje się za granicą, „stanowczo zaleca się” mu instalację Virtual Private Network (VPN), aby ukryć swój prawdziwy adres IP.

Nieudana likwidacja NoName057(16)

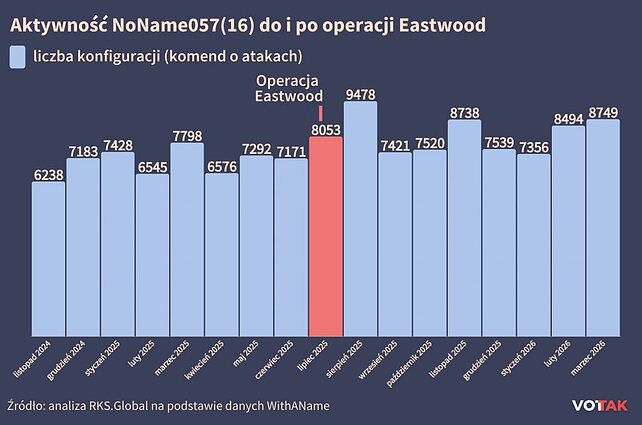

Aktywność NoName057(16) zwróciła uwagę europejskich organów ścigania i zmusiła je do podjęcia działań. W dniach 14–17 lipca 2025 roku przeprowadzono operację Eastwood, w ramach której podjęto próbę likwidacji grupy.

W operacji uczestniczyły: Francja, Finlandia, Niemcy, Włochy, Litwa, Holandia, Polska, Czechy, Hiszpania, Szwecja, Szwajcaria i Stany Zjednoczone. Koordynację prowadził Europol przy wsparciu Eurojustu.

Służbom udało się przejąć ponad sto serwerów NoName057(16), rozmieszczonych na całym świecie. Przeprowadzono 24 przeszukania i wydano siedem nakazów aresztowania – sześć przez Niemcy i jeden przez Hiszpanię.

Przesłuchano 13 osób, głównie w Hiszpanii i we Włoszech, a kolejne trzy zatrzymano – we Francji, Hiszpanii i Polsce. Pięć osób wpisano na listę najbardziej poszukiwanych przez Europol – wszyscy to obywatele Rosji.

Organy ścigania skontaktowały się również z setkami domniemanych zwolenników grupy. Ponad tysiąc osób, w tym około 15 administratorów kanału na Telegramie, otrzymało za pośrednictwem komunikatorów powiadomienia o odpowiedzialności prawnej za cyberprzestępstwa.

Europejskie instytucje informowały o zniszczeniu infrastruktury NoName057(16). Jednak już kilka dni po operacji ataki wznowiono z nową siłą.

Liczby potwierdzają zagrożenie

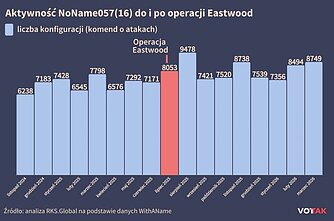

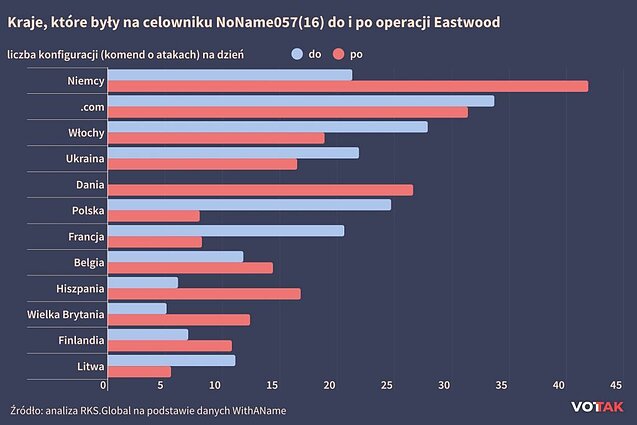

O niskiej skuteczności operacji Eastwood świadczy przede wszystkim liczba komend ataku wysyłanych przez grupę. Jeśli przed operacją hakerzy wysyłali średnio około 6,3 tys. komend ataku miesięcznie, to po niej średni wskaźnik wzrósł do 7708 konfiguracji.

METODOLOGIA. Wspólnie z ekspertami z RKS.Global przeanalizowaliśmy konfiguracje (komendy zawierające parametry ataków, rozsyłane przez organizatorów do podłączonych urządzeń), które grupa wysyłała za pośrednictwem serwerów zarządzających do urządzeń włączonych do sieci hakerskiej. Dane te od czerwca 2023 roku gromadzi zespół badaczy cyberbezpieczeństwa WithAName – ich archiwum zawiera łącznie niemal 230 tys. konfiguracji.

Tę samą dynamikę widać w liczbach bezwzględnych: przez osiem miesięcy przed Eastwood odnotowano 56 231 konfiguracji, a przez osiem miesięcy po niej — od lipca 2025 do marca 2026 roku — już 61 666 komend ataku.

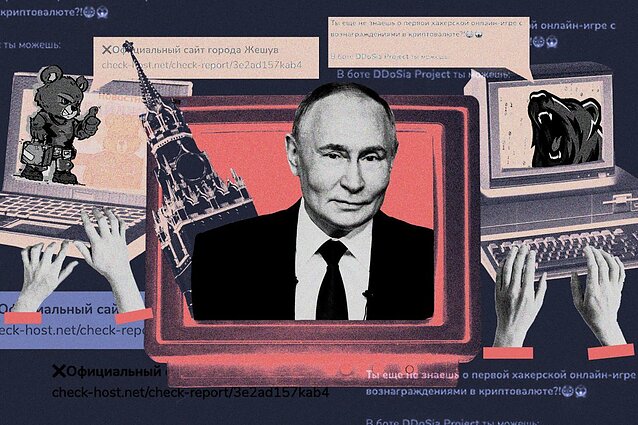

O tym, że aktywność NoName057(16) nie spadła, świadczą także codzienne raporty samej grupy publikowane na Telegramie. W tych wpisach hakerzy wymieniają unieruchomione strony internetowe, potwierdzając to linkami do serwisu monitorującego dostępność stron Check-Host.

Raporty te prawdopodobnie są wiarygodne: Vot Tak ustalił, że przynajmniej część ataków deklarowanych przez NoName057(16) w marcu rzeczywiście zakończyła się powodzeniem – wskazane strony nie były dostępne dla użytkowników.

O tym, że zasoby będące celem prorosyjskich hakerów czasowo przestawały działać, informowały także europejskie media. Ponadto kilka firm i urzędów samorządowych w odpowiedziach na pytania Vot Tak potwierdziło, że we wskazanych terminach ich strony faktycznie padły ofiarą ataków DDoS i przestawały odpowiadać.

Łącznie, jak obliczył Vot Tak, od końca października 2025 roku (właśnie wtedy utworzono analizowany przez redakcję kanał grupy) do połowy marca 2026 roku NoName057(16) poinformowała o 1530 udanych operacjach – średnio około 300 miesięcznie.

Kto stoi za NoName057(16)

Po operacji Eastwood Europol wpisał pięć osób na listę najbardziej poszukiwanych. Wszyscy figurują jako domniemani kluczowi uczestnicy grupy NoName057(16).

Za głównych koordynatorów NoName057(16) Europol uważa Michaił Burłakow (39 lat) i Maksim Lupin (36 lat): są oni oskarżani o tworzenie i rozwój oprogramowania wykorzystywanego do ataków DDoS. Burłakow jest dodatkowo podejrzewany o opłacanie serwerów używanych przez uczestników przestępczej sieci.

Obaj z dużym prawdopodobieństwem mieszkają w Moskwie – do takiego wniosku doszedł Vot Tak na podstawie wycieków baz danych. Najbardziej prawdopodobnym miejscem zamieszkania Michaiła Burłakowa jest mieszkanie przy ulicy Cziczerina: adres ten regularnie pojawia się w danych rejestracyjnych i jest powiązany z członkami jego rodziny. Maksim Lupin, według tych samych danych, mieszka w Moskwie przy ulicy Ostrowitianowa – adres widnieje w danych rejestracyjnych, serwisach dostawczych i dokumentach własności.

Burłakow pochodzi z Duszanbe w Tadżykistanie, jest żonaty i ma trzech synów – dziewięcio-, siedmio- i czteroletniego. Przed przeprowadzką do Moskwy rodzina mieszkała w Samarze. Jest autorem kilkudziesięciu prac naukowych, w tym z zakresu cyberbezpieczeństwa i sieci neuronowych, na co zwracał uwagę portal „Agentstwo”. W adnotacji do jednej z książek – „Algorytm wykrywania włamań w sieciach informacyjnych oparty na sztucznym układzie immunologicznym” – wskazano, że wyniki badań wdrożono w państwowym koncernie petrochemicznym Rosneft (a dokładnie w spółce zależnej Orenburgnieft) oraz w firmie IT Utek NN. W tych firmach Burłakow pracował od 2017 roku.

W rozporządzeniu rosyjskiego Ministerstwa Sportu z 11 sierpnia 2021 roku dotyczącym nagród Burłakow figuruje jako programista działu rozwoju oprogramowania w Federalnym Naukowym Centrum Kultury Fizycznej i Sportu. W 2022 roku wspominano go także jako docenta katedry kryptologii i cyberbezpieczeństwa Narodowego Uniwersytetu Badawczego Jądrowego MEPhI.

Maksim Lupin urodził się w miejscowości Safonowo w obwodzie smoleńskim i według danych z wycieków mieszkał tam co najmniej do 2004 roku. Później przeniósł się do Moskwy. Jest żonaty i ma córkę.

Przez większą część kariery Lupin pracował w firmach IT na stanowiskach kierowniczych – był dyrektorem ds. IT i project-managerem. Od połowy lat 2010 współpracował ze strukturami prorządowymi: zajmował się cyberbezpieczeństwem w organizacji weteranów Combat Brotherhood („Bojewoje Bratstwo”), a także pracował jako menedżer projektów w firmie ZephyrLab, tworzącej strony internetowe dla rosyjskich instytucji federalnych.

Hakerzy na pensji Kremla

Burłakow i Lupin łączy nie tylko miejsce zamieszkania w Moskwie: obaj kierują państwowym Centrum Badań i Monitoringu Sieciowego Środowiska Młodzieżowego (CISM). Maksim Lupin pełni tam funkcję dyrektora generalnego, a Michaił Burłakow jest jego zastępcą.

Oficjalnie CISM zajmuje się wykrywaniem treści związanych z zachowaniami samobójczymi, cyberprzemocą, subkulturami przestępczymi i innymi destrukcyjnymi zjawiskami. Jednak, jak wcześniej pisał Vot Tak, w praktyce jedną z kluczowych funkcji Centrum stało się sporządzanie donosów na Rosjan za ich komentarze w internecie.

Lupin objął kierownictwo CISM w 2022 roku – krótko przed rozpoczęciem pełnoskalowej wojny z Ukrainą. W tej roli uczestniczył w posiedzeniach Rady przy Prezydencie i komisji Rady Państwa, a także odwiedzał Kongres Młodych Naukowców na federalnym terytorium Sirius, gdzie obecny był również Władimir Putin.

Burłakow pracuje w tej organizacji co najmniej od 2022 roku. Ponadto do niedawna figurował także jako docent katedry cyberbezpieczeństwa Uniwersytetu Samarskiego – wcześniej informacja ta była dostępna na stronie uczelni, jednak obecnie odpowiednia podstrona nie działa.

Nie wiadomo jednak, w jaki sposób Burłakow i Lupin mogą łączyć pracę w CISM z koordynowaniem NoName057(16). Vot Tak odnalazł konto Burłakowa w Telegram na liście uczestników zamkniętego czatu hakerów. Redakcja skontaktowała się z zastępcą szefa CISM i poprosiła o komentarz do tego faktu oraz zarzutów postawionych mu przez niemiecką policję.

Burłakow odpowiedział, że nie ma nic wspólnego z organizacją ani koordynacją NoName057(16), a stawiane mu zarzuty powiązał z tym, że europejskie organy ścigania „skompromitowały się, wrzucając przypadkowych ludzi do kompletnie niezrozumiałych spraw karnych”.

Jak rozumiem, z samą grupą nic im się nie udało zrobić, a do jednego worka wrzucono naprawdę zupełnie przypadkowych ludzi. Uprzedzenia zachodnich służb, mediów i wszystko to z domieszką rusofobii – chyba to najlepsze, co można dostać w ramach obiektywnego śledztwa.

Powiedział Burłakow w komentarzu dla Vot Tak.

Redakcja próbowała także skontaktować się z Lupinem przez Telegram, wysyłając pytania na konto powiązane z numerem telefonu dyrektora CISM. W odpowiedzi rozmówca stwierdził, że nic nie wie o NoName057(16), nazwał zarzuty Europol „jakąś pomyłką” i dodał, że dziennikarz „prawdopodobnie pomylił adresy”.

Co wiadomo o innych prawdopodobnych uczestnikach NoName057(16)

Poza Burłakowem i Lupinem Federalna Policja Kryminalna Niemiec poszukuje w sprawie NoName057(16) jeszcze trójkę Rosjan – Olgę Jewstratową, Andrieja Murawiowa i Andrieja Abrosimowa.

Jewstratowa również jest uznawana za jedną z kluczowych uczestniczek grupy i wiązana z optymalizacją programu używanego przez hakerów do koordynacji ataków DDoS. W materiałach organów ścigania zarzuca się jej „udział w zagranicznej organizacji przestępczej”, a także pomocnictwo w obsłudze nielegalnej platformy online i sabotażu komputerowym. Według niemieckiej policji posługiwała się pseudonimem „olechochek”.

Jewstratowa ma 22 lata. Według wycieków danych urodziła się w Briańsku i co najmniej do 2024 roku wskazywała to miasto jako miejsce zamieszkania. Ukończyła Uniwersytet MIREA. Jej mąż również jest absolwentem tej uczelni. Oboje – jak wynika z danych z wycieków – mieszkają obecnie w Moskwie.

Jako miejsce pracy Jewstratowa podawała na stronie firmy medycznej „Doctor Ryadom” spółkę IT „MONT Technologie”, zajmującą się tworzeniem oprogramowania i usług chmurowych. W ujawnionych danych rosyjskiego Funduszu Socjalnego jako jej pracodawca figuruje natomiast Centrum Badań i Monitoringu Sieciowego Środowiska Młodzieżowego – organizacja kierowana przez Lupina i Burłakowa.

O stworzenie identyfikacji wizualnej NoName057(16) oskarżany jest Andriej Murawiow. Według informacji ma on być autorem logo grupy, a także licznych grafik i naklejek, których hakerzy używają do oprawy postów na swoich kanałach na Telegramie.

Andriej Murawiow to 44-letni prowojenny artysta z Moskwy, urodzony w Charkowie. Swoją twórczość poświęca wojnie rosyjsko-ukraińskiej: w jego pracach rosyjscy żołnierze przedstawiani są heroicznie, podczas gdy ukraińscy – skrajnie negatywnie i karykaturalnie. Swoje ilustracje publikuje na własnym kanale na Telegramie – „DaZbastaDraw”.

Według wycieków rosyjskiego Funduszu Społecznego co najmniej do 2023 roku Murawiow był pracownikiem propagandowego kanału Zwiezda, należącego do struktur medialnych kontrolowanych przez rosyjskie Ministerstwo Obrony.

Murawiow aktywnie popiera inwazję na Ukrainę, nazywa Charków „rosyjskim miastem” i twierdzi, że za wybuch wojny odpowiada Zachód, a nie Rosja. Uczestniczy też w zbiórkach pomocy dla armii i projektuje grafiki na wojskowe naszywki. Ukraiński projekt „Myrotworec” wpisał go do swojego rejestru za propagandę wojenną, a rosyjscy propagandyści określają go mianem „patriotycznego artysty internetowego”.

Murawiow nie ukrywa swoich związków z NoName057(16). W lipcu 2025 roku – zaraz po ogłoszeniu go poszukiwanym – potwierdził, że rzeczywiście tworzył naklejki „z informatycznymi niedźwiadkami” dla grupy. W swoim wpisie nazwał zasób NoName057(16) „patriotycznym kanałem telegramowym” i stwierdził, że Niemcy ścigają go teraz za „rysowanie w poparciu dla Rosji”.

Obecnie grupa od czasu do czasu publikuje rysunki Murawiowa i nadal regularnie wykorzystuje stworzone przez niego wizerunki kreskówkowych niedźwiedzi w militarnych stylizacjach.

Najmniej wiadomo o piątym poszukiwanym Rosjaninie – Andrieju Abrosimowie. Niemcy określają go jako zwolennika NoName057(16) i oskarżają o 83 przypadki sabotażu komputerowego. Jest także podejrzewany o „znaczne zwiększanie siły poszczególnych ataków DDoS poprzez wynajmowanie serwerów do ich przeprowadzania”.

Jak wcześniej pisało „Agentstwo”, Abrosimow mieszka w Nowodwińsku w obwodzie archangielskim. Na początku lat 2010 pracował jako mechanik samochodowy, a do 2021 roku uzyskiwał dochody od firm zajmujących się izolacją cieplną na obiektach przemysłowych. Wśród nich był jekaterynburski oddział spółki „Firma Energozaszczita”, realizującej prace na elektrowniach atomowych, gazociągach i obiektach petrochemicznych.

Hakowanie w kieszeni

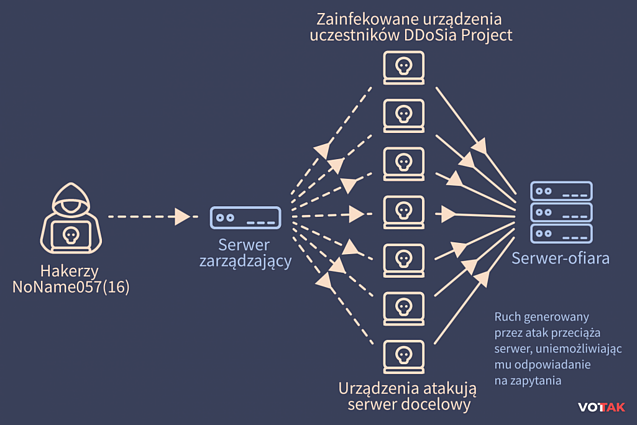

Przeprowadzanie ataków DDoS wymaga generowania dużej ilości sztucznego ruchu. W tym celu cyberprzestępcy wykorzystują sieci zainfekowanych urządzeń albo specjalne narzędzia, by stworzyć strumień zapytań z wielu adresów IP. W ten sposób powstaje iluzja jednoczesnych wejść na stronę przez ogromną liczbę użytkowników.

„W internecie wszystkie strony znajdują się gdzieś fizycznie. Zwykle wyobrażamy sobie internet jako chmurkę albo ikonę globusa, ale w rzeczywistości to po prostu zbiór serwerów i łączących je przewodów. Każda strona znajduje się na jednym takim serwerze, umieszczonym w jakimś centrum danych. Jeśli więc możesz wysłać na ten serwer wystarczająco dużo zapytań, zostanie przeciążony i przestanie działać” — wyjaśnia niezależny ekspert ds. cyberbezpieczeństwa Leonid Jułdaszew.

NoName057(16) ma własne narzędzie do przeprowadzania takich ataków – oprogramowanie DDoSia („Dosia”). Eksperci z RKS.Global specjalnie dla Vot Tak pobrali ten program, zdekompilowali go (rozłożyli na części) i przeanalizowali jego zawartość.

DDoSia wygląda jak zwykła aplikacja kliencka, którą można zainstalować na telefonie komórkowym, komputerze, a nawet routerze. Może ją pobrać każdy użytkownik, który zdecyduje się dołączyć do działalności grupy. Program jest uniwersalny: ma 13 wersji dla czterech systemów operacyjnych – Windowsa, Linuxa, macOS i Androida.

Instalacja aplikacji oznacza w praktyce zainfekowanie urządzenia: DDoSia generuje sztuczny ruch i podczas ataków kieruje go na wskazane zasoby internetowe. Samo uruchomienie klienta automatycznie czyni użytkownika współuczestnikiem cyberprzestępstw.

Udział właścicieli zainfekowanych urządzeń w tym procesie ograniczono przy tym do minimum. Na przykład nie muszą oni wybierać celów – odpowiadają za to administratorzy NoName057(16), którzy tworzą listę atakowanych zasobów internetowych.

Lista ta trafia przez wynajmowane przez grupę serwery zarządzające na urządzenia z zainstalowaną „Dosią” w formie poleceń ataku – konfiguracji. W konfiguracjach tych podane są adresy celów – domeny lub adresy IP – a także parametry ataku.

Po ich otrzymaniu komputery, telefony komórkowe lub routery z zainstalowanym programem hakerskim zaczynają wysyłać zapytania do stron, które hakerzy z NoName057(16) wybrali do zaatakowania. Użytkownik w samym kliencie nie widzi, kogo atakuje – może poznać cele jedynie z raportów grupy publikowanych na jej kanale na Telegramie.

Aby uruchomić ten proces, uczestnik społeczności musi po instalacji aplikacji wykonać zaledwie kilka czynności: skontaktować się z administratorami przez bota w Telegramie, otrzymać od nich specjalny klucz i adres jednego z serwerów zarządzających, z którym będzie łączyć się zainfekowane urządzenie, a następnie wpisać te dane w oknie „Dosi”.

Po naciśnięciu przycisku „Start” aplikacja działa już automatycznie – pobiera konfiguracje z serwera i samodzielnie rozpoczyna ataki.

Jak zauważają specjaliści z RKS.Global, jedno urządzenie z zainstalowanym programem DDoSia może wykonywać setki tysięcy, a nawet miliony zapytań dziennie – a suma takich strumieni tworzy poważne zagrożenie DDoS dla stron internetowych.

Cyberprzestępczość jako gra za pieniądze

Według ekspertów z RKS.Global uruchomienie aplikacji DDoSia nie wymaga większej wiedzy ani umiejętności niż instalacja VPN-u. Ta prostota obsługi pozwala NoName057(16) werbować tysiące współuczestników na całym świecie – a im więcej zainfekowanych urządzeń grupa może wykorzystać, tym groźniejsze i skuteczniejsze są jej ataki.

Wsparcie techniczne aplikacji prowadzone jest w zamkniętym czacie projektu DDoSia na Telegramie. Uczestnicy społeczności otrzymują tam konsultacje od ekspertów grupy i komunikują się między sobą. Istnieje też instrukcja powielona w sześciu językach – szczegółowo opisująca drogę od instalacji oprogramowania po przeprowadzanie ataków (dokument jest w posiadaniu redakcji; nie publikujemy go, aby nie ułatwiać nielegalnej działalności hakerów – przyp. red.).

W tym samym dokumencie NoName057(16) opisuje system wynagrodzeń – dodatkowy czynnik pozwalający przyciągać wielu nowych uczestników. Na potrzeby tego systemu wprowadzono wewnętrzną walutę — dCoin („dekojn”).

Te dekojny uczestnicy otrzymują za udział w atakach, a wysokość nagrody zależy od ich aktywności: liczą się zarówno „udane” zapytania do atakowanych stron, jak i ogólna liczba wysłanych zapytań. Im wyższe wyniki, tym większe naliczenia.

Na przykład za 500 tys. skutecznych ataków dziennie użytkownik może otrzymać 50 dekojnów. Wartość jednego dekojna to dwa ruble (10 groszy). Zarobek można wypłacić, konwertując go na kryptowalutę Toncoin (TON), a potem na realne pieniądze przez zewnętrzne serwisy. NoName057(16) zastrzega przy tym, że kurs dekojna może się zmieniać zależnie od aktywności grupy i jej „wolontariuszy” (tak hakerzy nazywają zwykłych uczestników ataków).

Choć użytkownicy nie uczestniczą w administrowaniu atakami, mogą zwiększać generowanie sztucznego ruchu – na przykład instalując DDoSię na kilku swoich urządzeniach. W ten sposób zwiększają szanse na wyższe wypłaty.

Przewidziano również program referencyjny – użytkownicy dostają procent od aktywności osób, które zwerbowali. Wysokość nagrody zależy też od rangi w systemie. Wyższa ranga zwiększa współczynnik wypłat i pozwala zarabiać więcej dekojnów za te same działania.

Rangi można zdobywać dzięki długiej aktywności albo kupować za zgromadzoną walutę. Ich nazwy powtarzają stopnie wojskowe: uczestnicy cyberataków mogą zostać poborowymi, szeregowymi, sierżantami, starszymi sierżantami, chorążymi, porucznikami, majorami i pułkownikami. Najwyższa ranga – tzw. „Generał Dosii” – kosztuje 50 tys. dekojnów.

Jeśli przyjąć średnie możliwości zwykłego telefonu komórkowego – około 500 zapytań na sekundę – oraz zasadę, według której za każde 800 tys. zapytań przyznawany jest jeden dekojn, to użytkownik z jednego urządzenia może zarobić około 54 dekojny dziennie, czyli około 108 rubli. To wyliczenie nie uwzględnia bonusowych mnożników wspomnianych wcześniej: faktycznie mowa o dochodzie początkującego korzystającego z jednego zainfekowanego urządzenia.

Kogo atakuje NoName057(16)

Komentując cele grupy, Europol po operacji Eastwood podkreślał, że NoName057(16) „początkowo koncentrowała się na Ukrainie, lecz później przeniosła ataki na państwa wspierające Ukrainę w trwającej obronie przed rosyjską agresją, z których wiele jest członkami NATO”.

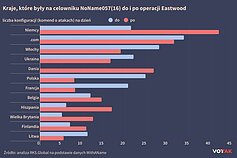

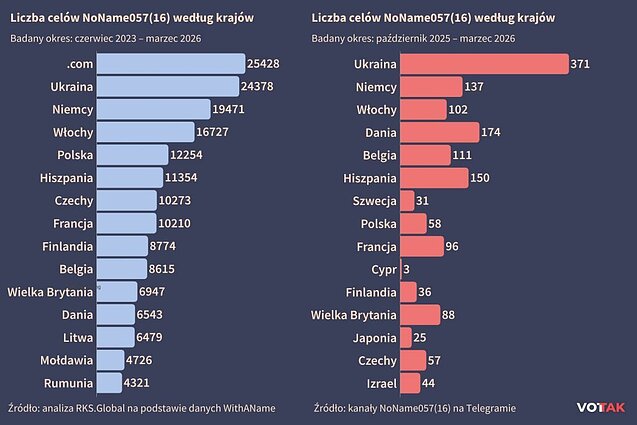

Vot Tak wspólnie z RKS.Global przeanalizował domeny wskazane w konfiguracjach i ustalił, że w ostatnich latach hakerzy najczęściej atakują strony w domenie .com – takie domeny pojawiają się w 25 428 konfiguracjach. To 11,1 proc. ogólnej liczby komend ataku wydanych w latach 2023–2026. Sama domena .com nie oznacza jednak, że zasób należy do amerykańskiego segmentu internetu – korzystają z niej firmy na całym świecie.

Na drugim miejscu znajduje się Ukraina: jej domeny pojawiają się w około 10 proc. komend ataku. W pierwszej piątce są także Niemcy, Włochy i Polska.

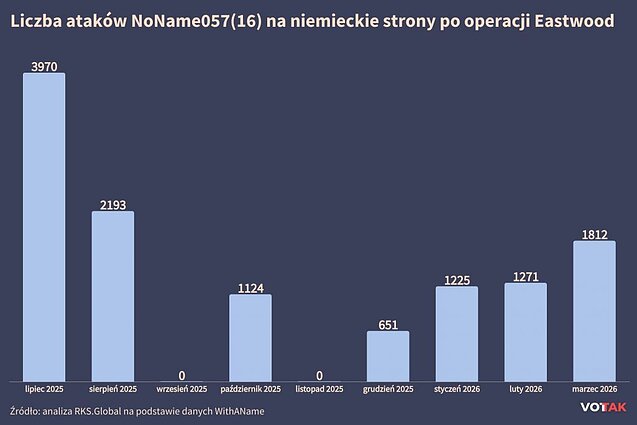

W okresie operacji Eastwood i bezpośrednio po niej jednym z kluczowych celów NoName057(16) stały się Niemcy. Nieprzypadkowo – kraj ten był jednym z głównych uczestników operacji, a także wydał największą liczbę nakazów aresztowania.

Hakerzy otwarcie deklarowali, że swoimi atakami „mszczą się” na Niemczech za Eastwood. Jeśli przed operacją na strony z tego kraju przypadało średnio 20 komend ataku dziennie, to po niej liczba ta wzrosła dwukrotnie. Rekordowe pod względem liczby ataków były lipiec i sierpień 2025 roku.

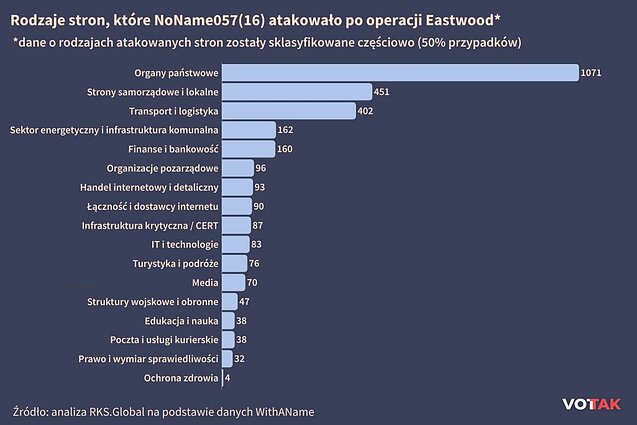

W każdym państwie, które stawało się celem NoName057(16), pod uderzenie trafiały określone typy zasobów sieciowych. Specjaliści z RKS.Global zdołali zidentyfikować 50 proc. stron, które od 2023 roku były celem ataków prorosyjskich hakerów.

W niemal jednej trzeciej przypadków atakowano strony rządowe. Na drugim miejscu znalazły się zasoby instytucji finansowych i banków. Celami NoName057(16) często były także strony firm transportowych i logistycznych, portale samorządowe oraz zasoby operatorów telekomunikacyjnych.

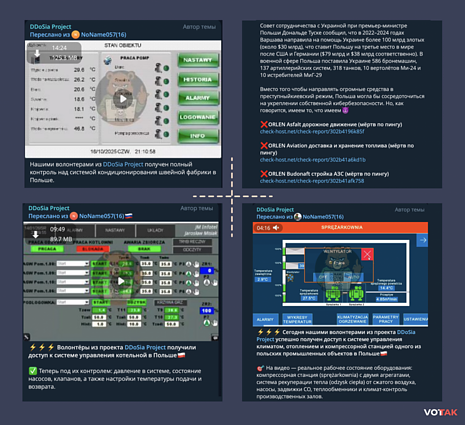

Grupa oprócz ataków DDoS okresowo deklaruje także włamania do systemów zarządzania różnego rodzaju infrastrukturą – w sektorach gospodarki komunalnej, rolnictwa, energetyki i przemysłu. Jednak w większości przypadków opisy takich incydentów nie wskazują żadnych konkretnych skutków.

Vot Tak obliczył, że od października 2025 do marca NoName057(16) informowała o 39 włamaniach, ale tylko w czterech przypadkach chodziło o realne szkody – na przykład usunięcie ważnej dokumentacji albo wyłączenie sprzętu z działania. W pozostałych publikacjach hakerzy twierdzili, że uzyskali dostęp do systemów zarządzania, ale nie wyjaśniali, jak ten dostęp wykorzystali.

Rezonans ważniejszy niż skuteczność

Ataki NoName057(16) nie zawsze są powiązane z konkretnymi wydarzeniami. Analizując dane o atakach od 2023 roku, odkryliśmy, że istnieją państwa regularnie poddawane atakom. Najczęściej grupa uzasadnia swoje działania „wrogą polityką” tych krajów wobec Rosji oraz ich wsparciem dla Ukrainy. Szczególnie widać to na przykładzie Polski, która regularnie trafia do grona głównych celów.

Od początku 2026 roku hakerzy czterokrotnie twierdzili, że ich „wolontariusze” uzyskali dostęp do systemów sterowania w obiektach w Polsce. W jednym przypadku chodziło o kocioł o mocy tysiąca kilowatów, w innym – o system produkcji sztucznego śniegu. W dwóch kolejnych – o włamanie do systemów sterowania kotłownią oraz klimatyzacją, ogrzewaniem i stacją sprężarek w jednym z polskich zakładów przemysłowych.

Hakerzy z reguły nie przedstawiali żadnych potwierdzonych skutków tych włamań. Vot Tak również nie znalazł potwierdzeń w źródłach otwartych.

Równolegle NoName057(16) prowadziła ataki DDoS na przedsiębiorstwa przemysłowe i zbrojeniowe, a także usługi cywilne. Wśród nich były państwowa spółka CENZIN zajmująca się eksportem uzbrojenia, OBRUM Gliwice, Zakłady Mechaniczne Tarnów, producent tworzyw sztucznych Gamrat oraz system płatniczy BLIK. Hakerzy informowali też o skutecznych atakach na infrastrukturę transportową – w tym operatorów kolei miejskiej i podmiejskiej.

Osobny kierunek stanowiły strony państwowe i samorządowe. W różne dni stycznia, według grupy, atakowane były strony województw, miast i jednostek administracyjnych, w tym Krakowa, Kielc i Rzeszowa. Później, w lutym, wśród celów wymieniano także stronę Polskiego Komitetu Olimpijskiego.

Okresowo grupa informuje również o włamaniach do kamer monitoringu. Na przykład w listopadzie 2025 roku NoName057(16) twierdziła, że uzyskała dostęp do kamer rad miejskich w różnych polskich miastach. Na poparcie tych twierdzeń publikowano nagrania z rzekomo zhakowanych urządzeń.

Vot Tak poprosił polskie Ministerstwo Cyfryzacji o komentarz dotyczący operacji NoName057(16) przeciw polskim stronom i infrastrukturze. W odpowiedzi resort stwierdził, że faktyczne szkody wyrządzane przez tę grupę pozostają ograniczone. Według ministerstwa takie społeczności hakerskie często wyolbrzymiają skalę ataków w mediach społecznościowych, by stworzyć wrażenie większej skuteczności.

Czy można przeciwdziałać atakom DDoS?

Niezależny ekspert IT Leonid Jułdaszew wyjaśnił w rozmowie z Vot Tak, że całkowita likwidacja NoName057(16) jest trudna: za grupą stoją profesjonaliści potrafiący maskować adresy IP, ukrywać infrastrukturę i nie zostawiać „śladów” w sieci.

Ważną rolę odgrywa też zdolność takich środowisk do szybkiej odbudowy. Jeśli nie zatrzyma się kluczowych uczestników i nie zniszczy infrastruktury oraz dokumentacji – w tym kodów źródłowych i instrukcji – są oni w stanie wznowić działalność w ciągu kilku dni po operacjach takich jak Eastwood.

Jednocześnie, jak podkreśla Jułdaszew, takich działań policji nie można uznać za bezsensowne: wyrządzają grupie szkody, pozwalają identyfikować wykorzystywane urządzenia, uzyskiwać dostęp do wewnętrznej komunikacji i badać finansową stronę działalności.

Ta operacja miała sens również symboliczny. Grupie bardzo wyraźnie pokazano, że znajduje się na celowniku.

Leonid Jułdaszew

Jego zdaniem, aby skutecznie przeciwdziałać NoName057(16) i podobnym grupom, trzeba zwiększać liczbę stron chronionych przed atakami DDoS. Mogłoby to znacząco utrudnić działalność hakerom, zwłaszcza gdyby takie środki wdrażano centralnie, na przykład przy wsparciu państwa.

Jułdaszew zauważył, że istnieje dziś wiele usług ochrony przed atakami DDoS. Większość działa na zasadzie filtrów chmurowych: ruch przechodzi przez pośredniczące serwery, gdzie odrzucane są podejrzane zapytania, zanim dotrą do właściwego zasobu.

Według Jułdaszewa w ten sposób chronionych jest – w różnym stopniu – około 80 proc. wszystkich stron internetowych. Pozostałe około 20 proc. zasobów nie ma ochrony przed takimi atakami.

- Ludzie wciąż nie zabezpieczają swoich stron przed atakami DDoS. Te 20 proc. [niechronionych stron na świecie] to bardzo dużo. A przestępcom nie sprawia trudności znajdowanie takich zasobów – ten proces jest zautomatyzowany. Dlatego każdy, kto tworzy stronę internetową albo na przykład domowy magazyn plików dostępny z internetu, powinien uwzględniać ryzyko ataków i zawczasu myśleć o ochronie – ostrzega Jułdaszew.